博客升级计划(2:php速成—打造属于自己的博客外观

2026.01.29 | 博客 | 0 赞 | 0 条评论

涉及内容——GitHub部署,php开发,开源内容的运用

预期效果

开发流程-软件工程

2026.01.29 | 博客 | 0 赞 | 0 条评论

涉及内容——GitHub部署,php开发,开源内容的运用

预期效果

开发流程-软件工程

2024.09.05 | 博客 | 0 赞 | 0 条评论

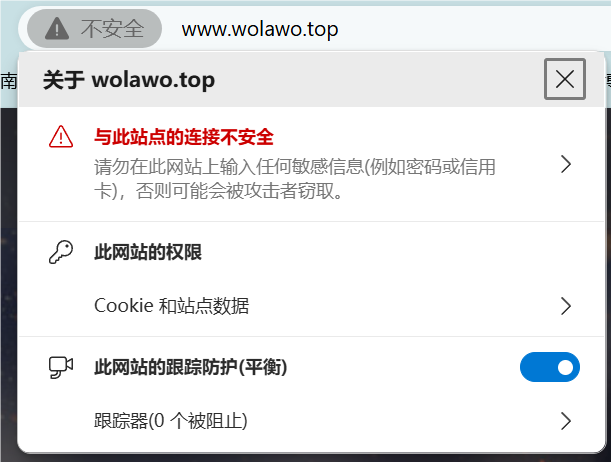

前些天我对网页进行了从http到https的升级,但是我一直很好奇https到底加密了些什么,有没有什么办法让我能够检验这种加密。

我通过查询,了解到判断https的几种方法。

查看URL:

http://开头。https://开头。查看浏览器的地址栏:

查看安全证书:

使用浏览器开发者工具:

http,HTTPS请求会标记为https。使用命令行工具:

curl -I http://example.com 和 curl -I https://example.com可以查看协议和响应头。openssl s_client -connect example.com:443可以查看HTTPS的证书和加密信息。检查数据传输:

检查页面源代码:

<link>、<script>、<img>等标签中的链接是否都是https。如果有混合使用http和https,浏览器可能会显示安全警告。但以上只能让我判断是否为https,而不能了解到更具体的信息。

我于是筛选了几种可能深入的方法。

一)是通过命令行工具。二)通过网络爬虫抓包的区别

使用命令行curl时出现了两种报错

C:\Users\86183>curl -I http://wolawo.top

curl: (52) Empty reply from server改为https时

C:\Users\86183>curl -I https://wolawo.top

curl: (35) schannel: failed to receive handshake, SSL/TLS connection failed均未成功连接

经过检测是重定向出现问题,wolawo.top不可访问,而www.wolawo.top可以访问(这是一个待解决的问题,以后应该会处理)

C:\Users\86183>curl -I http://www.wolawo.top

HTTP/1.1 301 Moved Permanently

Server: kangle/3.5

Date: Thu, 05 Sep 2024 09:22:22 GMT

Location: https://www.wolawo.top/

Content-Length: 0服务器返回了一个301重定向响应,将请求从 http://www.wolawo.top 重定向到 https://www.wolawo.top/。这表明 www.wolawo.top 服务器设置了重定向规则,将所有HTTP请求重定向到HTTPS版本的站点。

C:\Users\86183>curl -I https://www.wolawo.top

HTTP/1.1 200 OK

Server: kangle/3.5

Date: Thu, 05 Sep 2024 09:24:17 GMT

Content-Type: text/html; charset=UTF-8

X-Pingback: https://www.wolawo.top/index.php/action/xmlrpc

X-Cache: MISS from kangle web server

Transfer-Encoding: chunkedHTTP/1.1 200 OK: 是标准的HTTP响应状态码,表示请求成功,服务器返回了请求的资源。

通过以上方法我们对https的了解更加深刻,但对于我们的问题没有任何帮助。

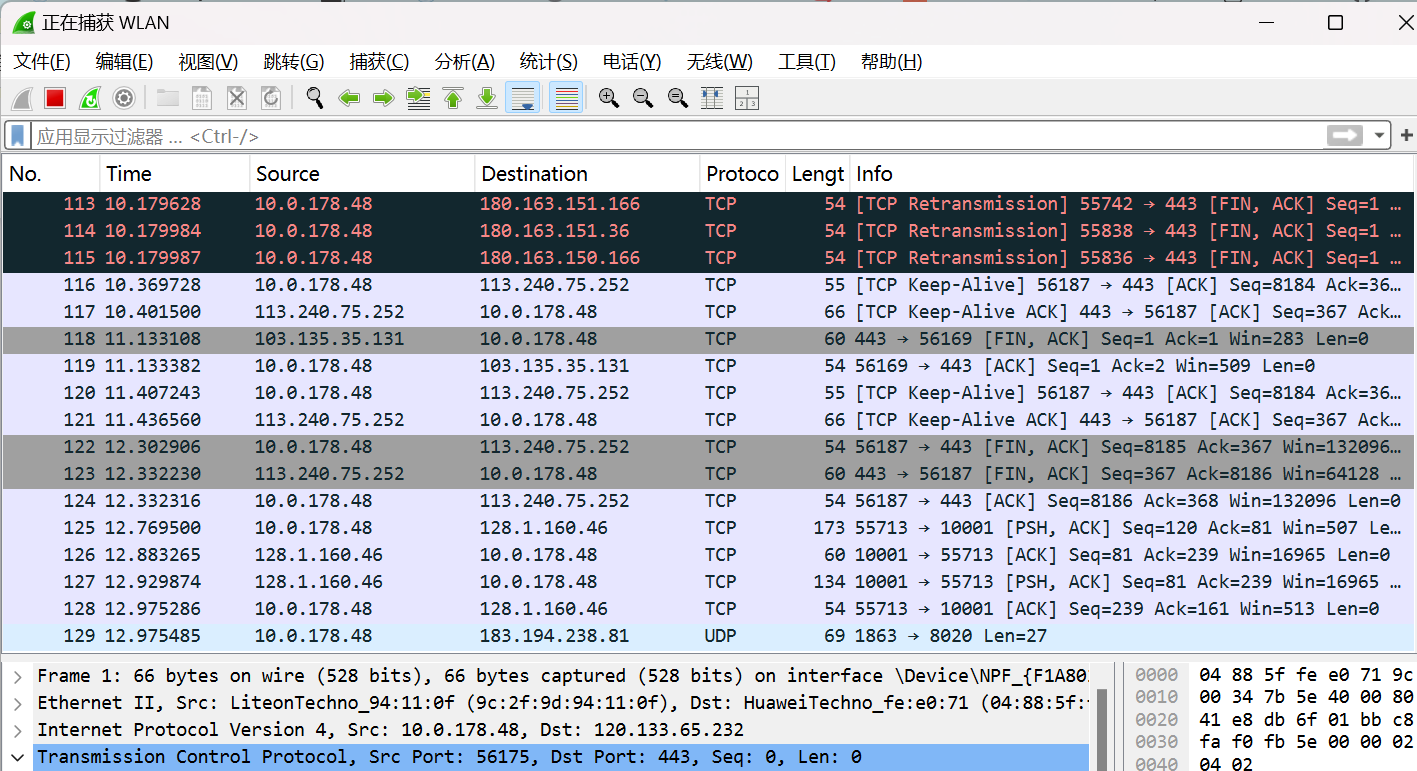

使用WireShark工具抓取「HTTP协议」的数据包

使用WireShark要获取网站的IP地址,可以通过命令行的ping获取。

但是在实际操作中,遇到了一个问题,由于电脑使用了VPN代理,所以获得的IP无法使用?

反正无法找到我网站网页的包。

通过检测,断开VPN后无法连接网络,ping请求超时。

解决办法:通过火绒安全的断网检测。自动修复。恢复了相关设置(感谢室友提出的方法 (ノ°ο°)ノ )

1.关闭原有ssl证书

在我的虚拟主机控制页面中删除ssl证书与密匙

2.抓包,设置捕获选项

运行Wireshark,我们抓取本机的网络包,进入捕获选项。

ip.addr == 103.135.35.131 and http.request.method==POST(设置抓取范围为我的网站对应的IP地址,操作为post)

由于表单的提交大部分用POST请求(具体是GET还是POST看url就可以),所以这里只要显示HTTP协议中POST请求的包。我们设置应用显示过滤器的过滤语句为 http.request.method==POST,将此过滤字符串应用于显示。

3.打开目标网站进行登录

登录成功后停止抓包

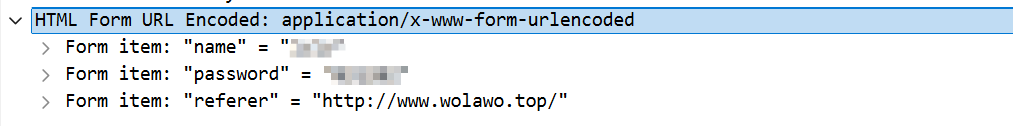

4.结果分析

我们可以看到明文显示的密码与用户名(打了马赛克 OωO )

前面的流程相同,只是不能用http.request.method==POST找。

4.结果分析

Encrypted Application Data […]:

f6edaa8e58ef495a37a6e8b63795d4b21fa901220ddb4db28cf0627fee8b7a17603a9ae594443d487ca760cd6598bc852dddfabd1467c5f88171240917dc454bcfcbf8924de77c3b5fe931c135860a8d5687ca20026a1e0819eeee272110b74e7d9a69df698d7

加密后不能直接找到post内容,找到的应用程序数据也是加密的。

而且在抓包软件上显示的也不是http协议,而是显示TLS.

思考:

1.https可以不被篡改是否意味着http可以被中途篡改(该怎么实现?)

2.以上操作全程只用了自己的电脑,以上技术能不能监听到所有通往我的网站的数据(可以尝试抓取其他小伙伴的账号和密码,因为你们在同一个wifi下。通过获取目标网站的IP地址,就能截取数据包实现该功能。所以,在外尽量不要使用开放的wifi。“中间人攻击”)

2024.09.03 | 博客 | 0 赞 | 0 条评论

超文本传输安全协议(英语:Hypertext Transfer Protocol Secure,缩写:HTTPS,常称为HTTP over TLS,HTTP over SSL)是一种网络安全传输协议。

HTTP就是我们平时浏览网页时候使用的一种协议。HTTP协议传输的数据都是未加密的,也就是明文,因此使用HTTP协议传输隐私信息非常不安全。HTTP使用80端口通讯,而HTTPS占用443端口通讯。在计算机网络上,HTTPS经由超文本传输协议(HTTP)进行通信,但利用SSL/TLS来加密数据包。HTTPS开发的主要目的,是提供对网络服务器的身份认证,保护交换数据的隐私与完整性。

简单来说就是加密传输内容

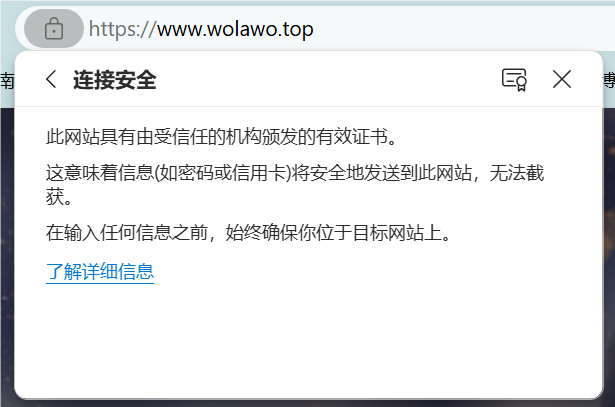

SSL证书是一个支持HTTPS网站的身份证明,SSL证书里面包含了网站的域名,证书有效期,证书的颁发机构以及用于加密传输密码的公钥等信息,由于公钥加密的密码只能被在申请证书时生成的私钥解密

因此浏览器在生成密码之前需要先核对当前访问的域名与证书上绑定的域名是否一致,同时还要对证书的颁发机构进行验证,如果验证失败浏览器会给出证书错误的提示。

这些证书都是由受认证的证书颁发机构——我们称之为CA(Certificate Authority)机构来颁发。

接下来我们正式开始进行

免费SSL证书推荐到腾讯云或阿里云申请,是3个月有效期;免费泛域名SSL证书推荐到Let's Encrypt申请,是3个月有效期。

我选择了阿里云,根据文档说明书注册个人测试证书(原SSL免费证书),然后等待大概10分钟就签发注册完毕。

安装 SSL 证书:将获取到的 SSL 证书安装到你的 Web 服务器上。具体安装步骤可能会因服务器类型而异,通常情况下,你需要将证书文件和私钥文件上传到服务器,并在 Web 服务器配置中指定证书和私钥的路径。

因为我是使用的虚拟主机控制面板,所以只需要下载证书,然后复制到指定位置即可。系统自动完成重定向等工作。

申请证书成功后,选择下载Nginx类型的证书。解压后有以下两个文件

其中.crt后缀的是ssl证书(也可能是pem后缀),用文本编辑器打开并完整复制,粘贴到“ssl证书内容”框中

.key后缀的是ssl证书密钥,用文本编辑器打开并完整复制,粘贴到“ssl证书密钥内容”框中

现在看一下前后对比:

2024.06.05 | 博客 | 0 赞 | 0 条评论

你好啊,这是我的第一篇博客,欢迎来到我的网站!

2024.06.04 | 博客 | 0 赞 | 1 条评论

如果您看到这篇文章,表示您的 blog 已经安装成功.

如果您看到这篇文章,表示您的 blog 已经安装成功.